Thales CipherTrust Manager 企業金鑰管理

隨時都能集中、簡化資料安全政策與金鑰管理

總覽

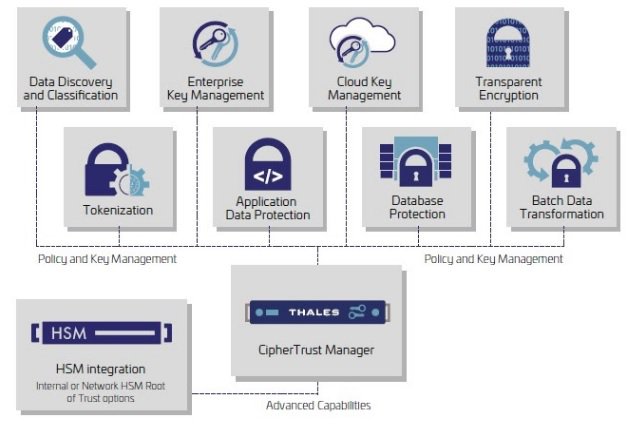

- CipherTrust Manager 是 CipherTrust 資料保護平台的核心,可集中管理平台上所有產品的金鑰、權限及安全策略。

- CipherTrust Manager 建立在可擴展的服務體系結構上,使組織能有效解決隱私和資料保護法規要求,並可以隨著加密和 IT 要求的發展而輕鬆應對。

- CipherTrust Manager 簡化生命週期管理,包括金鑰產生、備份和還原,停用和刪除等活動,並提供基於角色的金鑰及存取控管、多用戶支援以及對金鑰使用和操作更改的強大 Log 記錄。

- CipherTrust Manager 具有虛擬化和實體版本,並具有 FIPS 140-2 認證。實體版已通過 FIPS 140-2 Lv3 認證,虛擬版也可藉由搭配 Thales LUNA 或 LUNA Cloud HSM 符合 FIPS 140-2 Lv3 標準。

- 可以部署在地端及私有雲或公有雲基礎架構中,使企業能夠滿足合規要求,是資料安全的最佳實踐。使用實體及虛擬化的組合可達高系統可用性,為客戶提供了高度保證 24×7 正常運作,以支援重要資料管理。

- 領先業界的企業儲存、伺服器、資料庫、應用和雲端服務的整合系統。

產品特點

- 集中化金鑰生命週期管理,同時管理多應用程式,資料儲存裝置並整合本地和雲端環境金鑰。

- 具備多使用者的權限管理,達成職責分離以符合企業管理規範。

- 提供 REST API 方便企業執行重複性管理及加密任務。

- 簡化各產品模組的安裝設定和持續管理。

- 提供金鑰產生和管理功能,在平台各模組間使用。

- 可由原廠硬體或虛擬版本建立高可用的 HA cluster。

- 強大的日誌紀錄功能,在關鍵訊息、狀態變更、使用者存取和管理變更等事件上,提供多種日誌格式,包含 RFC-5424、CEF 及 LEEF,以便和 SIEM 整合。

- 完整支援主流雲端部署,如:AWS、Azure、Google Cloud、VMware、OpenStack 等。

跨平台或混和雲的統一管理架構

CipherTrust Manager 提供跨平台或混和雲的統一管理架構,包含 CipherTrust 資料保護平台、Microsoft SQL TDE、Oracle TDE和 KMIP 兼容的加密產品金鑰管理。

CipherTrust Manager 具有簡單明瞭的網頁控制介面和 API,兩者皆可用於管理加密金鑰、安全政策和存取政策。產品還可以提供日誌整合,能將日誌拋送至外部進行分析及保存。

CipherTrust Manager 技術規格表

硬體規格 (k470,k570)

硬體規格 (k470,k570)

硬體規格 (k470,k570)

硬體規格 (k470,k570)

硬體規格 (k470,k570)

機體尺寸

19.0"(W) x21"(D) x 1.75"(H)

19.0"(W) x21"(D) x 1.75"(H)

19.0"(W) x21"(D) x 1.75"(H)

19.0"(W) x21"(D) x 1.75"(H)

重量

12.7 kg (28lbs)

12.7 kg (28lbs)

12.7 kg (28lbs)

12.7 kg (28lbs)

CPU 處理器

Intel Xeon E3-1275v5

Intel Xeon E3-1275v5

Intel Xeon E3-1275v5

Intel Xeon E3-1275v5

記憶體

16 GB

16 GB

16 GB

16 GB

硬碟空間

1 X 2TB SATA SE (Spinning Disk)

1 X 2TB SATA SE (Spinning Disk)

1 X 2TB SATA SE (Spinning Disk)

1 X 2TB SATA SE (Spinning Disk)

Serial Port

1

1

1

1

Ethemet / NICs

4x1GB or 2x10GB/2X1GB

4x1GB or 2x10GB/2X1GB

4x1GB or 2x10GB/2X1GB

4x1GB or 2x10GB/2X1GB

電源供應

電源線

平均故障間隔時間 (MTBF Telcordia)

153, 583

153, 583

153, 583

153, 583

機殼入侵偵測

防竄改密封, k570 內建的 HSM 若偵測到破壞性侵入,將自動清空資料

防竄改密封, k570 內建的 HSM 若偵測到破壞性侵入,將自動清空資料

防竄改密封, k570 內建的 HSM 若偵測到破壞性侵入,將自動清空資料

防竄改密封, k570 內建的 HSM 若偵測到破壞性侵入,將自動清空資料

運作溫度

0 to ~35°C

0 to ~35°C

0 to ~35°C

0 to ~35°C

非運作溫度

-20 to 60°C

-20 to 60°C

-20 to 60°C

-20 to 60°C

運作相對溼度

5% to 95% 非凝結狀態

5% to 95% 非凝結狀態

5% to 95% 非凝結狀態

5% to 95% 非凝結狀態

FIPS 140-2 認證

HSM 內建管理

k570 (內建於 HSM) , 管理介面及 REST APT 都允許設定或介接 HSM

k570 (內建於 HSM) , 管理介面及 REST APT 都允許設定或介接 HSM

k570 (內建於 HSM) , 管理介面及 REST APT 都允許設定或介接 HSM

k570 (內建於 HSM) , 管理介面及 REST APT 都允許設定或介接 HSM

硬體安裝

含滑軌安裝套件

含滑軌安裝套件

含滑軌安裝套件

含滑軌安裝套件

軟體規格 (k470,k570)

軟體規格 (k470,k570)

軟體規格 (k470,k570)

軟體規格 (k470,k570)

軟體規格 (k470,k570)

管理介面

Management Console, REST API ksctl (Command Line Interface),NAE XML

Management Console, REST API ksctl (Command Line Interface),NAE XML

Management Console, REST API ksctl (Command Line Interface),NAE XML

Management Console, REST API ksctl (Command Line Interface),NAE XML

最大金鑰數量

k470

1M

1M

k570

1M

1M

k170v

50K

50K

k470v

1M

1M

最大分區數 (multi-tenancy)

1,000

1,000

1,000

1,000

API 支援

REST, NAE-MXL, KMIP, PKCS#11, JCE, NET, MCCAPI, MS CNG

REST, NAE-MXL, KMIP, PKCS#11, JCE, NET, MCCAPI, MS CNG

REST, NAE-MXL, KMIP, PKCS#11, JCE, NET, MCCAPI, MS CNG

REST, NAE-MXL, KMIP, PKCS#11, JCE, NET, MCCAPI, MS CNG

登入認證方式

支援的 HSM (for Root of Trust)

Luna Network HSM, Luna T-Series Network HSM, Luna Cloud HSM, AWS Cloud HSM, Azure Dedicated HSM, IBM Cloud HSM, IBM Cloud Hyper Protect Crypto Services Cloud HSM, nShield Network HSM, Google Cloud HSM

Luna Network HSM, Luna T-Series Network HSM, Luna Cloud HSM, AWS Cloud HSM, Azure Dedicated HSM, IBM Cloud HSM, IBM Cloud Hyper Protect Crypto Services Cloud HSM, nShield Network HSM, Google Cloud HSM

Luna Network HSM, Luna T-Series Network HSM, Luna Cloud HSM, AWS Cloud HSM, Azure Dedicated HSM, IBM Cloud HSM, IBM Cloud Hyper Protect Crypto Services Cloud HSM, nShield Network HSM, Google Cloud HSM

Luna Network HSM, Luna T-Series Network HSM, Luna Cloud HSM, AWS Cloud HSM, Azure Dedicated HSM, IBM Cloud HSM, IBM Cloud Hyper Protect Crypto Services Cloud HSM, nShield Network HSM, Google Cloud HSM

叢集支援 (Cluster)

Active/Active Max nodes=10 cluster

叢集成員可以是實體或虛擬版;k170v 僅限 2-node clusters

叢集成員可以是實體或虛擬版;k170v 僅限 2-node clusters

Active/Active Max nodes=10 cluster

叢集成員可以是實體或虛擬版;k170v 僅限 2-node clusters

叢集成員可以是實體或虛擬版;k170v 僅限 2-node clusters

Active/Active Max nodes=10 cluster

叢集成員可以是實體或虛擬版;k170v 僅限 2-node clusters

叢集成員可以是實體或虛擬版;k170v 僅限 2-node clusters

Active/Active Max nodes=10 cluster

叢集成員可以是實體或虛擬版;k170v 僅限 2-node clusters

叢集成員可以是實體或虛擬版;k170v 僅限 2-node clusters

備份

手動/排程;支援以 HSM 金鑰加密備份

手動/排程;支援以 HSM 金鑰加密備份

手動/排程;支援以 HSM 金鑰加密備份

手動/排程;支援以 HSM 金鑰加密備份

網管

SNMP v1, v2c, v3, NTP, Syslog-TCP

SNMP v1, v2c, v3, NTP, Syslog-TCP

SNMP v1, v2c, v3, NTP, Syslog-TCP

SNMP v1, v2c, v3, NTP, Syslog-TCP

日誌格式 (Syslog)

RFC-5424, CEF, LEEF

RFC-5424, CEF, LEEF

RFC-5424, CEF, LEEF

RFC-5424, CEF, LEEF

認證

k570:FIPS 140-2 L3

k470、k170v 及 k470v 可介接 Luna Network HSM 確保主密鑰安全強度

k470、k170v 及 k470v 可介接 Luna Network HSM 確保主密鑰安全強度

k570:FIPS 140-2 L3

k470、k170v 及 k470v 可介接 Luna Network HSM 確保主密鑰安全強度

k470、k170v 及 k470v 可介接 Luna Network HSM 確保主密鑰安全強度

k570:FIPS 140-2 L3

k470、k170v 及 k470v 可介接 Luna Network HSM 確保主密鑰安全強度

k470、k170v 及 k470v 可介接 Luna Network HSM 確保主密鑰安全強度

k570:FIPS 140-2 L3

k470、k170v 及 k470v 可介接 Luna Network HSM 確保主密鑰安全強度

k470、k170v 及 k470v 可介接 Luna Network HSM 確保主密鑰安全強度

虛擬版硬體需求

虛擬版硬體需求

虛擬版硬體需求

虛擬版硬體需求

虛擬版硬體需求

型號

k170v

k170v

k470v

k470v

最小 CPU 數

2

2

4

4

最小記憶體 (GB)

4

4

16

16

最小硬碟空間 (GB)

100

100

200

200

最小虛擬網路埠數量 (vNICs)

1

1

2

2