根據《資通安全署資安月報》統計,有三成的威脅來自於社交工程或資料收集,許多駭客從傳統的釣魚郵件到利用 AI 的深偽技術,創造更擬真的詐欺情境,並利用民眾的信任、恐懼和好奇心,進而做到竊取資料、騙取金錢以及控制電腦。

在數位世界中,資安防護已不再是伺服器和防火牆的冷硬技術之爭,而是一場針對人性的心理戰。當我們竭力提升網路防禦時,駭客卻將目光投向最脆弱、卻也最難防備的環節 ——「人」。許多資安業者的資安報告都揭示這個嚴峻事實,因為「社交工程(Social Engineering)」已不再是單純的網路騷擾,它已進化為高效、精密,且具備巨大財務殺傷力的核心資安威脅。數位發展部資通安全署日前召開記者會,針對當前日益嚴峻的社交工程威脅發出最嚴正的警告。數位發展部資安署署長蔡福隆更表示,面對目前各種層出不窮的資安攻擊,提升全民資安意識,是守護國家安全體系中最關鍵的一環。

目前臺灣整體資安情勢嚴峻,遭受各種層面的攻擊非常多,這些攻擊除了針對政府機關的網站或是相關的重要個資,蔡福隆指出,社交工程是其中一項主要的威脅。根據《資通安全署資安月報》統計,目前威脅來源中,屬於社交工程或資訊收集類別的比例,已超過三成。他更進一步提醒,駭客往往透過社交工程郵件,將後門程式植入機關內部,這是資安署看到最容易、也是最常看到的入侵途徑。在未來,由於深偽(Deepfake)AI 技術的發展,駭客更容易產製相關的圖像或影片,以錯誤的內容來詐騙民眾。在這個數位訊息發達的時代,他相信,未來這類社交工程的攻擊只會越來越多,對於數位訊息的信任須特別提高警覺,而面對資安與打詐這件事,提醒的次數永遠不嫌少。

社交工程是駭客入侵首要手段

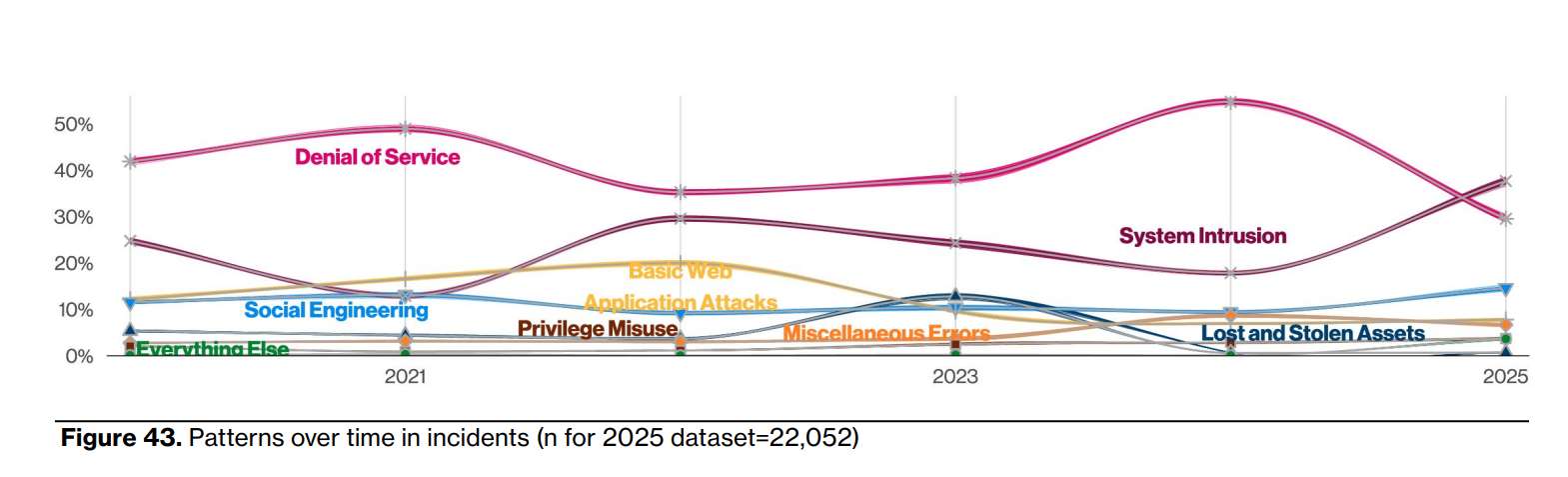

全球資安報告均顯示社交工程已成為駭客入侵的首要手段,根據 Verizon 近幾年來的《資料外洩調查報告(Data Breach Investigations Report, DBIR)》,可以發現一個駭人的趨勢持續浮現,那就是「人為因素」始終是資料外洩事件中最主要的驅動者,其比例數年來高居不下,遠超乎我們的想像。

回溯至 2023 年的 DBIR 報告,我們可以發現,有高達 74% 資料外洩事件,涉及了人為因素,這包含:錯誤、權限濫用、憑證遭竊,以及最具煽動性的社交工程攻擊。從這項數據可以證明,無論企業或政府機關的技術防線如何堅固,一旦防範意識不足,單一個人的判斷失誤,都可能成為整個資安鏈上的致命破口。

儘管在 2024 年的 DBIR 報告中,人為因素的佔比略微下降至 68%,主要是因為該份報告重新調整了統計範圍,將惡意的內部人員行為歸類到「權限濫用」的範圍,反而突顯了內部威脅的嚴重性,不過,社交工程的威脅本質並未改變。

到了今年,這項數據趨勢依舊穩固,仍有大約六成的資料外洩事件,與人為因素直接相關。這明確指出,針對人性的心理操縱與欺騙,依然是攻擊者最有效且最常使用的突破口。當全球資安環境因人為因素而搖搖欲墜時,臺灣也無法倖免。蔡福隆日前對此發出嚴正的警告,強調「資安即國安」,並指出臺灣目前整體資安情勢嚴峻,遭受各種層面的攻擊數量非常多。根據《資通安全署資安月報》統計,目前臺灣的威脅來源中,屬於社交工程或資訊收集類別的比例,已超過三成以上。這證明社交工程攻擊不僅是國際趨勢,它已經成為臺灣資安威脅不可忽視的核心因素。

此外,資安署也觀察到,最容易且最常發生的入侵途徑,就是駭客透過寄送各種社交工程郵件,將後門程式植入機關內部。

社交工程的攻擊本質是:針對信任發動攻勢

社交工程的本質,從來都不是對設備發動技術上的攻擊,而是針對使用者的「信任」發動心理戰術。誠如數發部資安署主任李昱緯所言,社交工程是一場徹頭徹尾的心理戰,駭客正是利用人性中最基本的三個弱點——對目標的「信任」、對事件的「恐懼」,以及對訊息的「好奇心」——來操控受害者的行為,讓他們自己主動交出金錢、資料,甚至電腦的帳號權限。

在過去三年中,駭客的社交工程攻擊手法發生了明顯的策略轉變,已從傳統廣泛發送的「網路釣魚」郵件,轉向更具針對性且直接以金錢為目標的商業電子郵件詐騙(Business Email Compromise, BEC)攻擊。

根據 2024 年 DBIR 報告顯示,假托(Pretexting,亦稱之冒名)攻擊的頻率已超越傳統的網路釣魚(Phishing),成為社交工程中最主要的攻擊手段。因為「假托」是 BEC 攻擊的核心,攻擊者透過偽造身分和特定情境,精心編織謊言,誘導受害者進行匯款或提供敏感資訊。這類 BEC 攻擊的增長速度驚人,它已占據所有社交工程事件的一半以上。

這種轉變的核心意義在於:攻擊者的目標,已經從竊取可用於後續攻擊的憑證,轉向更直接、更快速的「金錢變現」,這導致 BEC 攻擊的財務殺傷力極為驚人。根據 2024 年的 DBIR 報告顯示,單次 BEC 事件的損失中位數約為 5 萬美元(約為新臺幣 150 萬元),而根據美國 FBI 的統計,2024 年全球因 BEC 造成的總損失更高達 27.7 億美元(約新臺幣 831 億元)。

儘管假託攻擊和 BEC 崛起,但傳統的網路釣魚威脅並未消失,它仍是勒索軟體等惡意程式最主要的傳播途徑。2024 年 DBIR 報告指出,員工的資安意識有所提升,相關的合作夥伴在 2023 年提供的社交工程演練數據,有 20% 的使用者,未點擊連結的情況下,主動通報了可疑郵件;而點擊了網路釣魚郵件的使用者中,也有 11% 進行了回報。

但是,令人不安的是,使用者面對惡意郵件時的反應速度極快,當用戶打開郵件後,點擊惡意連結的平均時間為 21 秒;而落入釣魚郵件陷阱的用戶,則只需再花 28 秒即可輸入個人資訊。這引出一個令人擔憂的現象:使用者落入釣魚郵件陷阱的平均時間不到 60 秒。

AI 助長詐欺,駭客攻擊手法進入超擬真時代

時序進入 2025 年,資安戰場因生成式 AI 的普及發生更巨大的變革。2025 年 DBIR 報告明確指出,生成式 AI 技術已成為推動社交工程攻擊複雜化的關鍵力量,為企業帶來了內外雙重威脅。

蔡福隆提醒,由於 Deepfake 深偽 AI 技術的快速發展,駭客在未來將更容易產製相關的圖像或影片,以錯誤的內容來詐騙民眾,由 AI 驅動的深偽技術已經被用於製造數百萬美元的詐騙案,進一步模糊了真實與虛假的界線。

事實上,攻擊者正利用 AI 大規模生成高度逼真且具說服力的釣魚郵件,這些郵件在語氣、文法和內容的相關性上更趨完美,使其能夠有效規避傳統郵件安全工具的偵測。根據 2025 年 DBIR 報告顯示,AI 生成的惡意郵件數量較前一年(2024 年)增加了 100%,已占整體惡意郵件的近 10%。

AI 不僅優化舊有手法,也催生了全新的攻擊模式。在 2025 年 DBIR 首次提到名為「提示詞轟炸」(Prompt Bombing)的新型社交工程手法,在這種攻擊中,駭客利用竊取到的登入憑證,反覆觸發目標系統的多因素認證(MFA)的提示,不斷轟炸使用者的裝置,直到使用者因不堪其擾而心煩意亂,最終錯誤地批准了登入請求。

此外,語音釣魚攻擊(Vishing)的增長也極為迅速,2025 年的報告數據顯示,語音釣魚攻擊增長了 442%。在外部攻擊的同時,企業內部員工對生成式 AI 工具的廣泛使用,也帶來了新的資料外洩風險。2025 年 DBIR 報告指出,高達 72% 的員工使用個人帳號存取生成式 AI 平臺,但僅有 12% 的企業對 GenAI 的使用進行了完善的管控。這種不受監管的使用行為,可能導致企業的敏感資料在無意中被輸入模型,成為潛在的資料外洩管道。

駭客發動社交工程攻擊的四種武器

儘管攻擊技術不斷進化,但數位發展部資安署主任李昱緯指出,社交工程的核心工具始終圍繞在四個主要樣態:釣魚郵件、惡意簡訊、偽冒網站以及偽冒檔案;最終目的不外乎「竊取資料」、「騙取金錢」,或進一步「控制電腦」。

他進一步解釋,社交工程本身並不是技術上的攻擊,它攻擊的目標不是使用者的設備,而是攻擊使用者的信任,「社交工程的本質就是一場心理戰術。」他說。

這些攻擊者會利用人性中最基本的三個弱點 —— 包括對目標的信任、對事件的恐懼和對訊息的好奇心 —— 來操控受害者的行為,讓受害者自己主動去交出金錢、資料,甚至電腦的帳號權限等。他認為,社交工程能夠成功的關鍵,就在於駭客控制了受害者的信任,進而控制了受害者的行為。

這種將攻擊目標從技術轉向人心的戰術,帶來了驚人的高風險。特別是電子郵件作為社交工程最主要的傳播管道,其風險程度已達到駭人聽聞的地步。根據 2025 年 IBM Security X-Force 威脅情報指標(Threat Intelligence Index)報告顯示,全球有超過九成的網路攻擊都是從社交工程郵件開始的。

根據 IBM X-Force 團隊的觀察,網路攻擊者現在傾向於藉由社交工程等詐騙手段取得受害者的合法憑證,而非直接尋找系統弱點進行入侵。

該報告指出,在 2024 年,內建資訊竊取程式(Infostealers)的電子郵件數量與上一年相比,增加了 84%;而資訊竊取類網路釣魚電子郵件的數量,在 2025 年初的增長幅度已擴大到與 2023 年相比,增加 180%。

由於駭客持續利用社交工程、釣魚郵件等方式,試圖竊取或破壞公司的敏感資料和系統,從這些數據發現,無論企業或政府機構的技術防線多麼堅固,只要單一員工或民眾的判斷失誤,一個點擊,就可能成為整個資安鏈條上的致命破口。

參考來源:iThome

Proofpoint:以人為本的防護策略

面對快速演進的社交工程攻擊,Proofpoint 採用「以人為本」的資安防護架構,專注保護企業中最容易被攻擊者鎖定的對象 —— 員工。這套架構不僅透過 Email Security 與 Advanced BEC Defense 技術,結合機器學習(ML)與行為分析,辨識並攔阻 BEC、假托攻擊、網路釣魚、深偽詐騙,以及惡意連結與附件等威脅,也將資安意識培訓納入防護核心,強化員工對可疑郵件的辨識能力,使人員與技術架構協同建立整體防線。

Proofpoint 的防禦邏輯不僅檢查郵件內容,更進一步分析寄件者行為、身分關聯、語意特徵與社交互動模式,自動偵測不尋常的溝通情境,並加以攔阻。此外,Proofpoint 的 安全平台整合威脅情資、URL 防護、沙箱分析,以及收件後的補救機制,形成涵蓋郵件送達前後的完整防護鏈,使「以人為本」的技術防護與資安意識訓練相輔相成,全面降低社交工程造成的資料外洩、帳號盜用以及財務和商譽損失風險。

關於Proofpoint

Proofpoint, Inc. 是領先業界的網路安全與合規公司,專門守護組織最寶貴的資產和最大的風險來源:人員。透過整合式雲端解決方案,Proofpoint 能有效協助全球企業主動發現並消除身分風險、防範鎖定式威脅,確保資料安全,並讓組織中的「人」更能有效對抗網路攻擊。